buuctf-[MRCTF2020]PYWebsite

打开环境,这题花里胡哨的

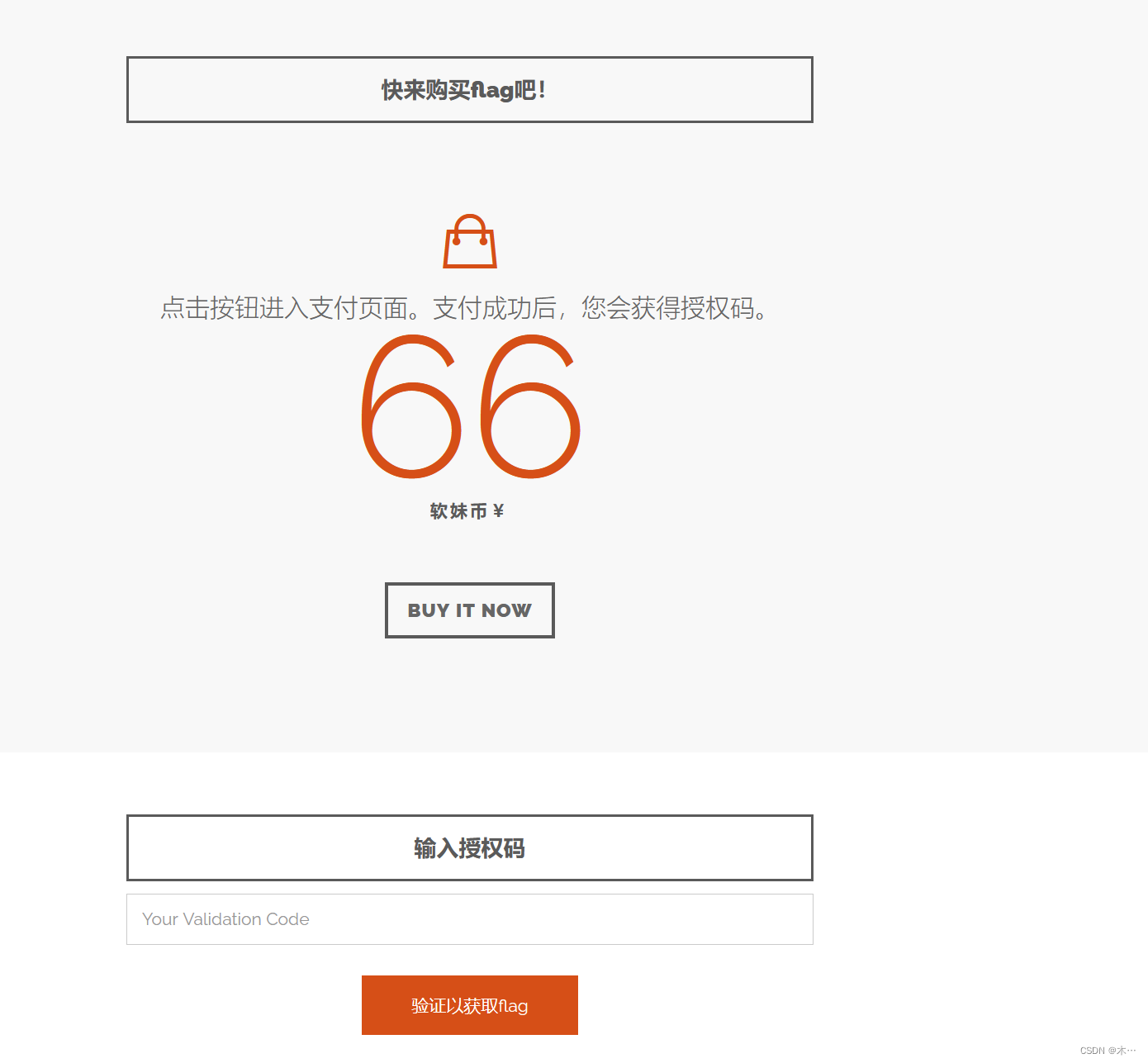

下面让你buy flag

付钱得到授权码,有点无脑

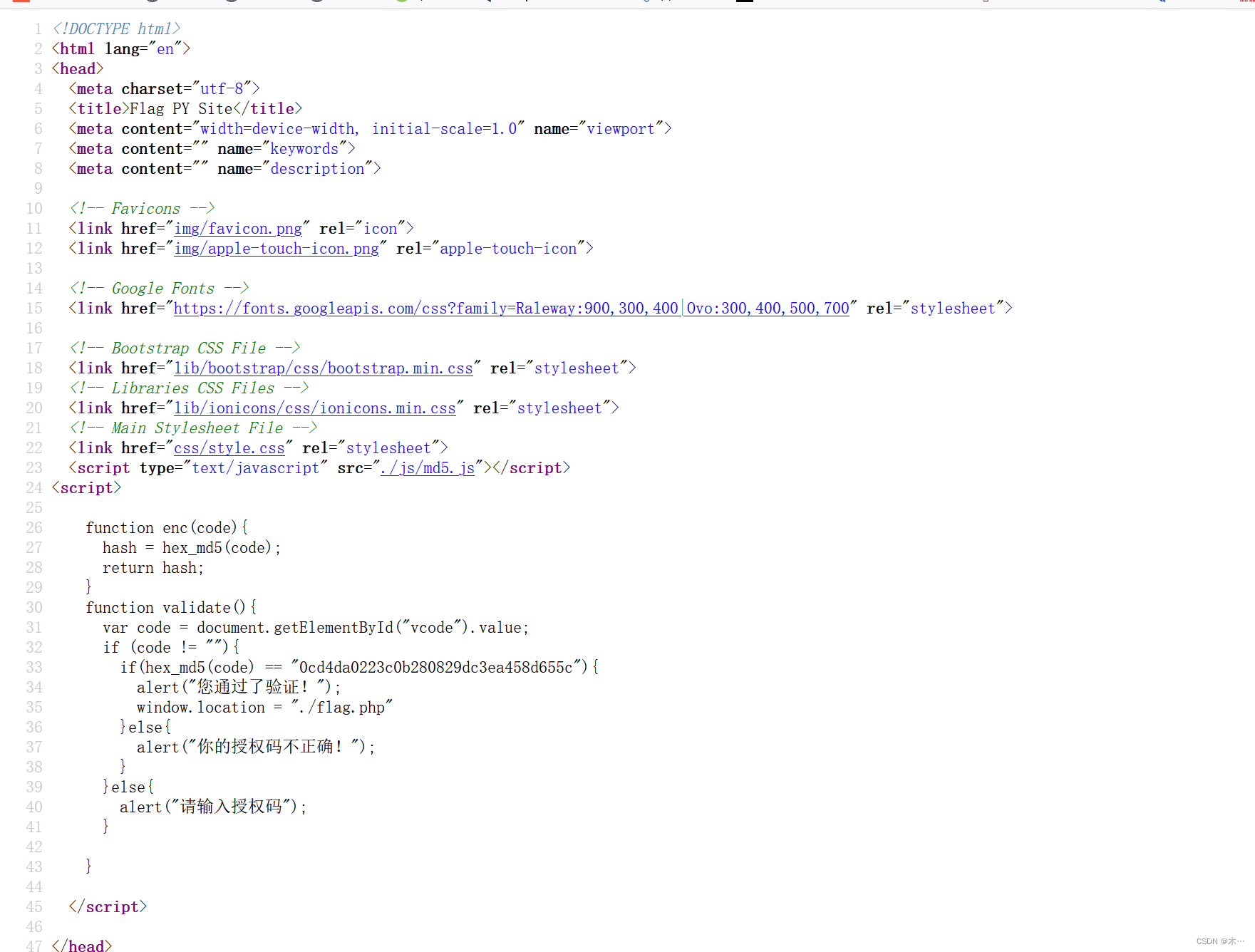

然后我就去看源代码了

然后我就去看源代码了

主要关注到这一段代码

function enc(code){

hash = hex_md5(code);

return hash;

}

function validate(){

var code = document.getElementById("vcode").value;

if (code != ""){

if(hex_md5(code) == "0cd4da0223c0b280829dc3ea458d655c"){

alert("您通过了验证!");

window.location = "./flag.php"

}else{

alert("你的授权码不正确!");

}

}else{

alert("请输入授权码");

}

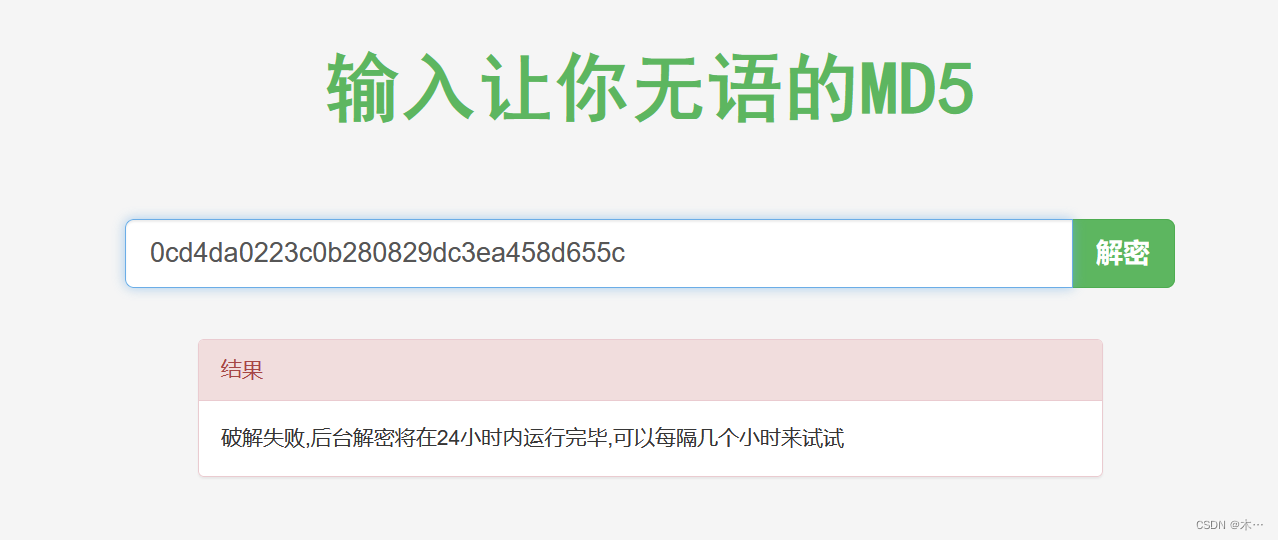

}我当时还想去md5碰撞,把这个code解出来

but 很无语没出来

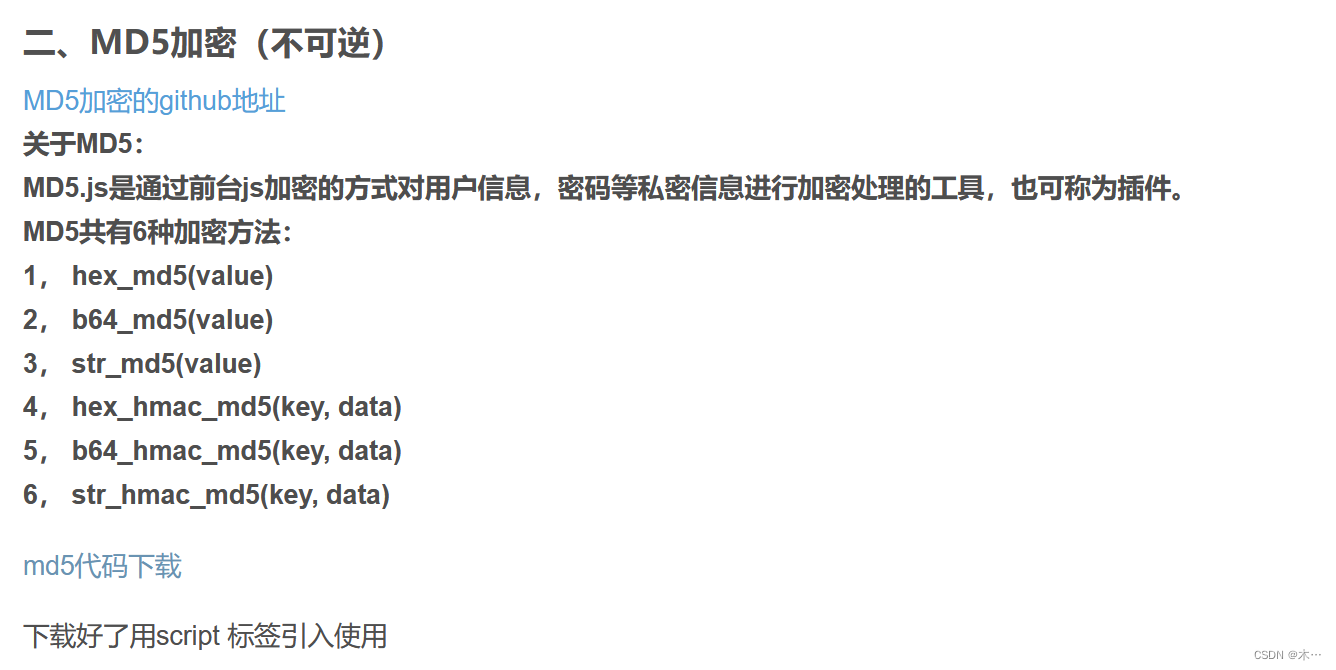

还搜了很多有关这个前端加密的,没啥用

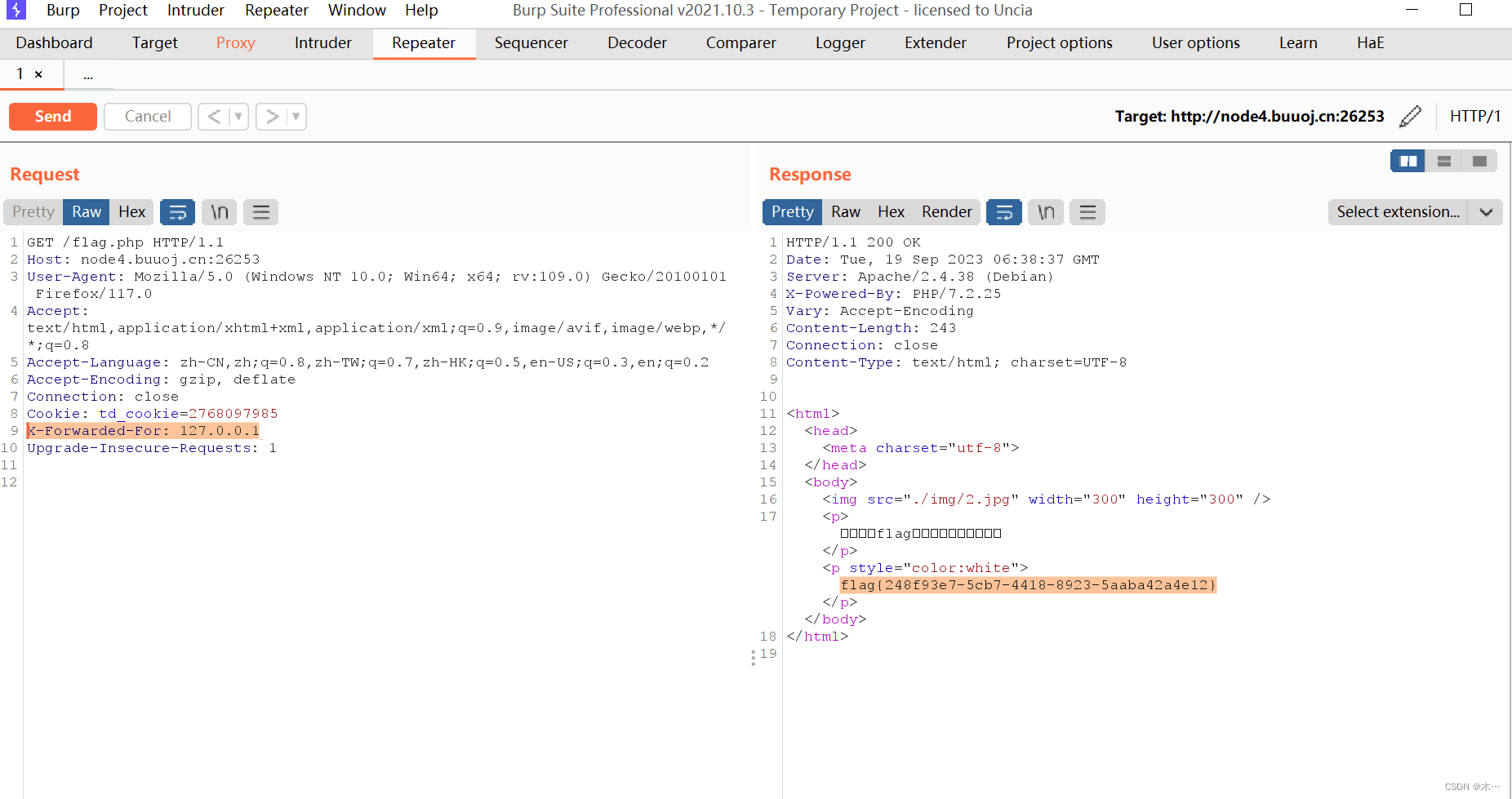

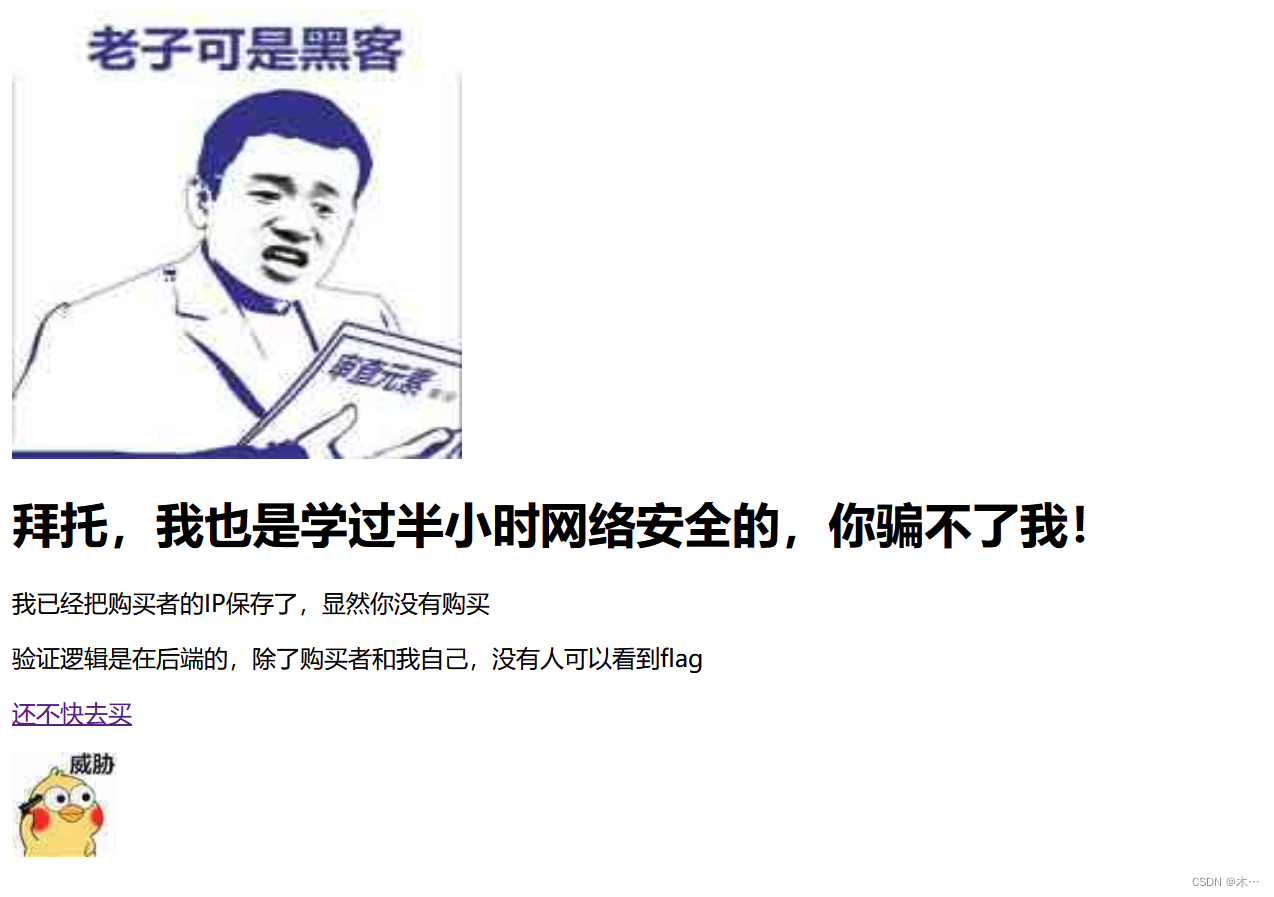

然后又看了看代码,看到flag.php,访问了下

我自己。。仔细研读,就去抓包了

加个http请求,因为他说是他自己

X-Forwarded-For: 127.0.0.1