Apache Shiro 1.2.4反序列化漏洞(CVE-2016-4437)

介绍

Apache Shiro是一款开源安全框架,提供身份验证、授权、密码学和会话管理。Shiro框架直观、易用,同时也能提供健壮的安全性。

版本

Apache Shiro 1.2.4及以前版本中

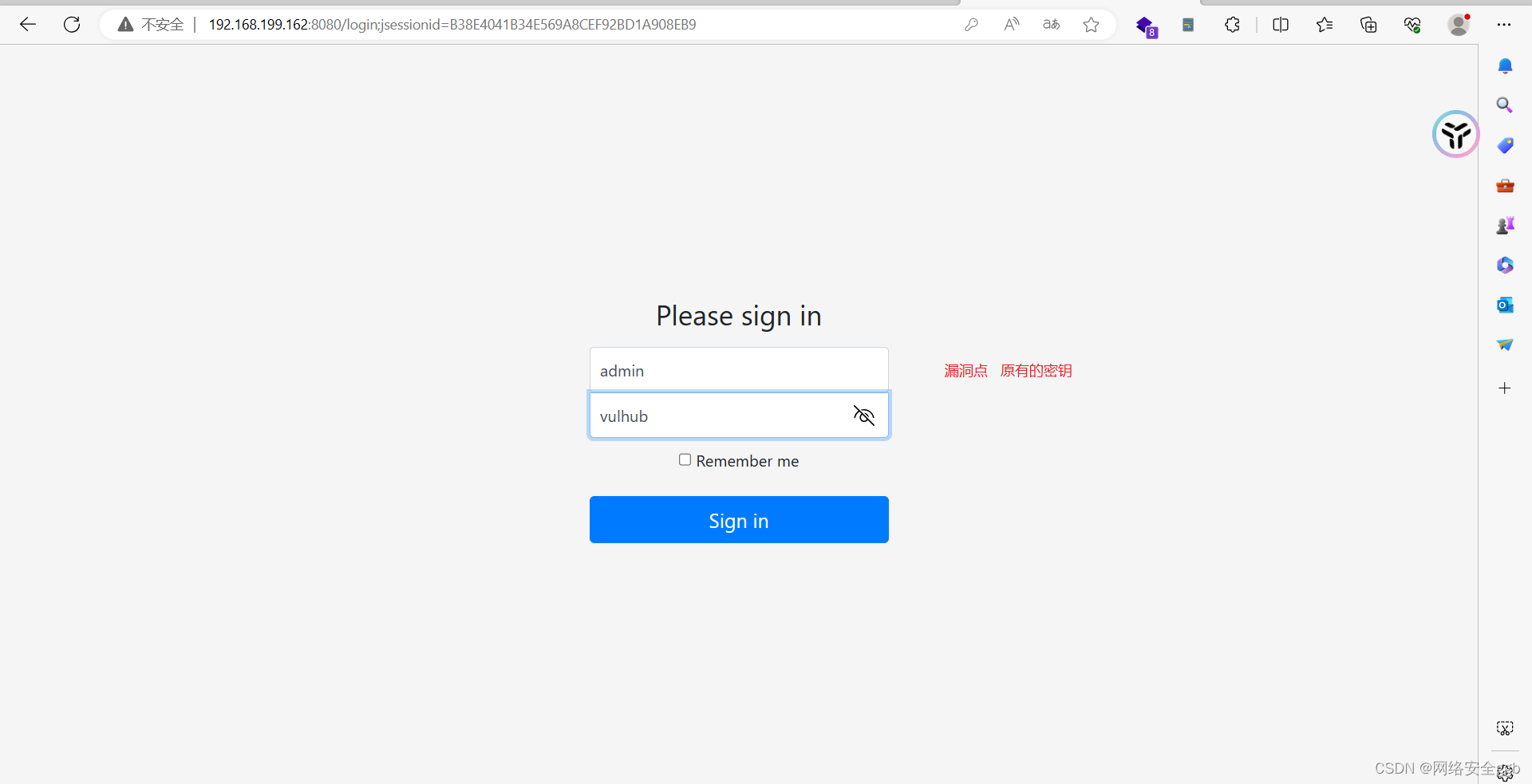

原理 不安全的配置 默认账户在里面

Apache Shiro 1.2.4及以前版本中,加密的用户信息序列化后存储在名为remember-me的Cookie中。攻击者可以使用Shiro的默认密钥伪造用户Cookie,触发Java反序列化漏洞,进而在目标机器上执行任意命令。

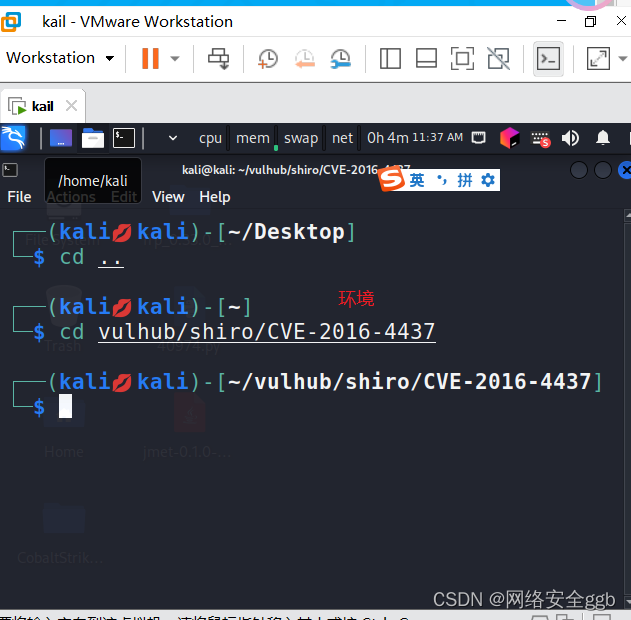

环境搭建

开启

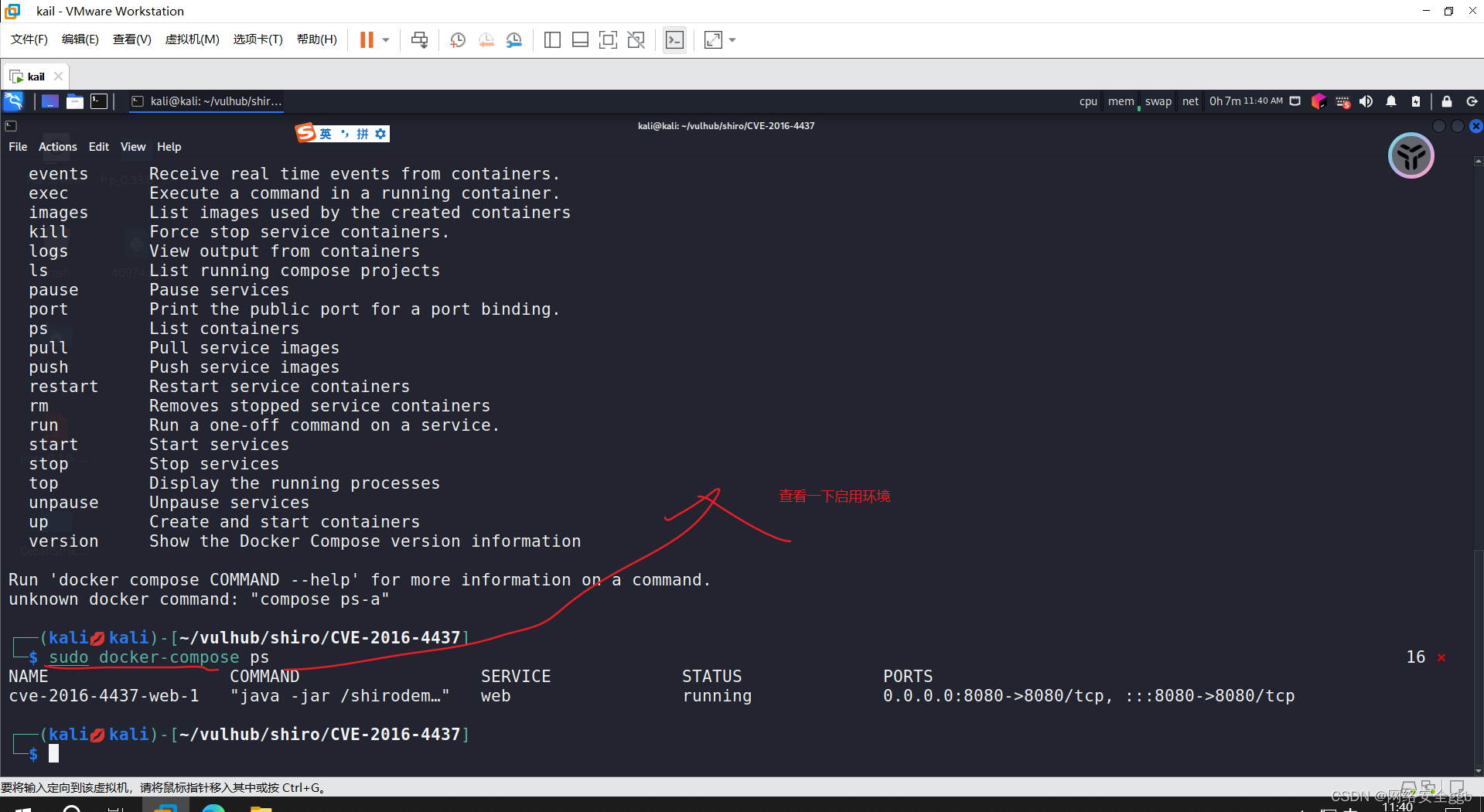

环境的启用

查看框架

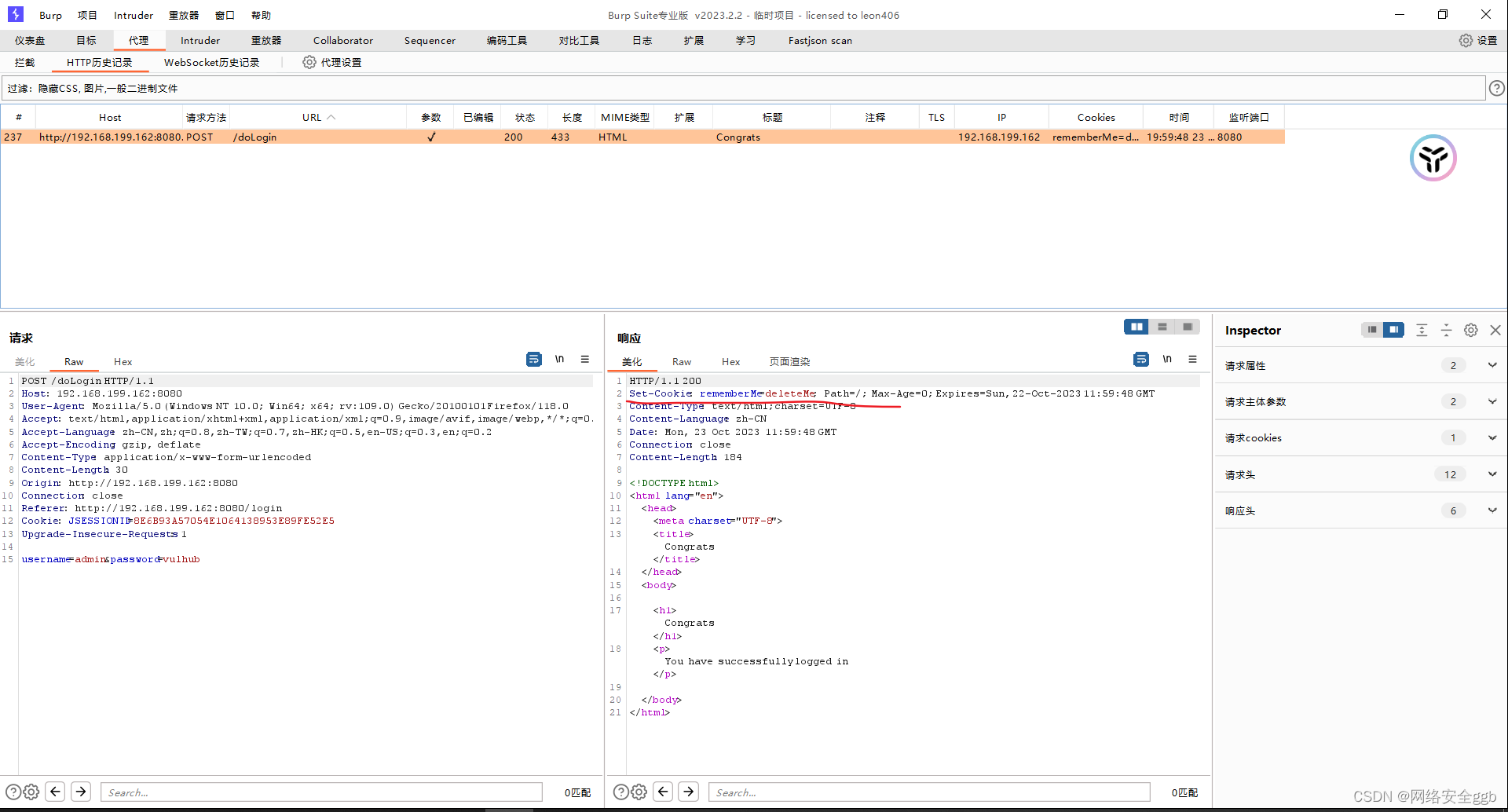

Rememberme=deleteme 查看漏洞点 判断框架 响应包

漏洞点

漏洞·利用点

爆破密钥

漏洞原理

命令=>序列化=>AES加密=>base64编码=>RememberMe Cookie值